A postagem do blog de lançamento da Proton para seu novo produto de videoconferência contém este parágrafo: “leis como a US CLOUD Act podem obrigar as plataformas de videoconferência de propriedade dos EUA a entregar quaisquer dados que armazenam, mesmo que os servidores residam fora dos Estados Unidos. Isso cria sérios desafios de conformidade para organizações sujeitas ao GDPR, CCPA ou leis de proteção de dados semelhantes. É por isso que criamos o Proton Meet”.

Ouça este artigo

Falha ao carregar áudio

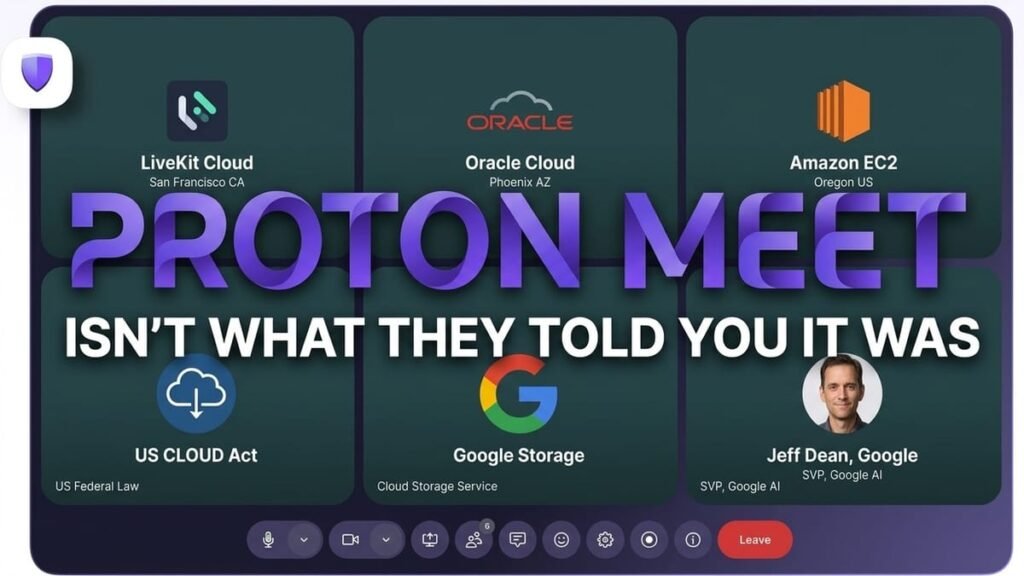

A ideia é que Zoom, Google Meet e Microsoft Teams estão sujeitos ao CLOUD Act, e Proton Meet é a alternativa segura. O blog deles descreve o resultado como “tão privado quanto uma reunião pessoal”. Passei o dia do lançamento investigando essa afirmação. O Proton Meet é construído inteiramente na LiveKit Cloud, empresa norte-americana cujos contratos são regidos pelas leis da Califórnia, sujeitas ao CLOUD Act, com uma cadeia de infraestrutura composta exclusivamente por empresas norte-americanas.

A divulgação está na própria política de privacidade do Proton Meet: “O Proton Meet depende dos provedores de infraestrutura LiveKit Cloud para fornecer videoconferência em tempo real.

LiveKit Cloud é um fornecedor de infraestrutura comercial incorporado na Califórnia. Seus termos de serviço especificam que todas as disputas são regidas pelas leis do Estado da Califórnia, com foro nos tribunais federais ou estaduais do condado de Santa Clara.

Sua política de privacidade reconhece explicitamente a jurisdição da FTC e afirma que a empresa “acessará, preservará e divulgará suas informações” para cumprir “solicitações de aplicação da lei, requisitos de segurança nacional e processos legais, como uma ordem judicial ou intimação”, o escopo exato da Lei CLOUD. A Proton construiu sua escotilha de fuga CLOUD Act na infraestrutura do CLOUD Act.

Sua página de modelo de segurança complementa isso afirmando: “Utilizamos uma rede distribuída de data centers em todo o mundo, como fazemos para o Proton VPN”, o que implica que o Proton possui e opera a infraestrutura de chamadas.

A política de privacidade do Meet confirma que o LiveKit Cloud cuida disso. Esses data centers pertencem à DigitalOcean, Google e Oracle, todas empresas americanas sob o controle operacional do LiveKit.

Confirmei isso na camada de rede durante uma sessão ao vivo. Depois de correr ss -tnup para capturar uma linha de base de conexão, uma sessão do Proton Meet no Brave mostrou conexões ativas para 161.115.177.32 na porta 443, um bloco IP de propriedade do LiveKit (ARIN OrgId LIVEK) hospedado no Oracle Cloud Infrastructure, Phoenix, Arizona (AS31898). Quando um segundo participante entrou com vídeo, uma conexão apareceu para 44.224.75.233que resolve ec2-44-224-75-233.us-west-2.compute.amazonaws.comuma instância do Amazon EC2 na região us-west-2 Oregon.

DNS confirma a cadeia de infraestrutura: stun.livekit.cloud e turn.livekit.cloud ambos resolvem para IPs do Oracle Cloud em Phoenix, e esses são os servidores STUN/TURN que cuidam do estabelecimento de conexão WebRTC para cada chamada do Proton Meet. O console do navegador durante a mesma sessão foi impresso livekit-client.esm.mjs:23768 publishing tracko SDK JavaScript do próprio LiveKit, nomeado pelo nome do arquivo no console durante uma chamada ativa.

O cabeçalho da Política de Segurança de Conteúdo do navegador em meet.proton.me torna a dependência do LiveKit explícita. O CSP connect-src listas brancas de diretivas wss://*.livekit.cloud, https://*.livekit.cloude https://integrations.livekit.iouma declaração de permissões incorporada ao navegador especificando cada servidor que o aplicativo pode contatar.

O CSP também inclui wss://*.livekit.proton.meum subdomínio que o Proton controla, que retornou NXDOMAIN no dia do lançamento. Um futuro SFU auto-hospedado nesse subdomínio poderia reduzir a dependência do LiveKit Cloud. No lançamento, todas as sessões observadas estavam conectadas à infraestrutura do LiveKit Cloud.

A arquitetura realmente tem duas camadas. A camada controlada pelo Proton, o protocolo criptográfico de troca de chaves e MLS, é executado na infraestrutura suíça: meet-mls.proton.me resolve para 185.70.42.112, AS62371 Proton AG, Plan-les-Ouates, Genebra. O design da criptografia é real. A página de negócios da Proton chama isso de “arquitetura de servidor de conhecimento zero”, o que é verdade para os servidores de troca de chaves MLS em Genebra.

Isso não é verdade para os servidores LiveKit SFU que processam todos os eventos de conexão, veem o endereço IP de cada participante e retêm registros detalhados de chamadas. A camada de roteamento SFU, os servidores que transportam sua chamada real, funciona na infraestrutura de empresas americanas.

O recurso Pinned Region do LiveKit permite que clientes empresariais roteem fluxos de áudio e vídeo através de nós da UE em Frankfurt ou Londres; se o Proton configurou isso não está confirmado e as sessões que observei durante a janela de lançamento conectadas à infraestrutura dos EUA.

O que a região fixada não pode alterar está no próprio Adendo de processamento de dados do LiveKit: “Dados de observabilidade, telemetria e logs relacionados são armazenados e processados nos Estados Unidos, independentemente da região fixada selecionada.” Metadados de chamadas, registros de conexão e rota de telemetria de plataforma para os EUA em todas as configurações.

Os subprocessadores divulgados do LiveKit confirmam onde a telemetria chega: Datadog (NYSE: DDOG), uma empresa americana de observabilidade de capital aberto, processa o registro de eventos para a infraestrutura do LiveKit. Os dados de conexão do Proton Meet fluem pela infraestrutura do Datadog nos Estados Unidos.

A própria política de privacidade do Meet da Proton afirma que a infraestrutura “processa apenas dados criptografados e não pode acessar nenhuma informação significativa do usuário”. O Adendo de Processamento de Dados do LiveKit afirma que eles mantêm registros de detalhes de chamadas, carimbos de data/hora de conexão, endereços IP e métricas operacionais como um controlador independente. Isso é significativo o suficiente para construir um caso federal.

A política de privacidade da Proton diz que eles não armazenam metadados “como quem se encontrou com quem após o término da chamada”. Analise isso com cuidado. O que é registrado durante a chamada não é abordado. A política também afirma que “registros técnicos limitados de chamadas anteriores são mantidos temporariamente para fins de depuração” sem duração definida para “temporariamente”, a mesma janela de retenção indefinida que a Proton usa em sua política de privacidade de e-mail para números de telefone.

As exclusões são cuidadosamente restritas: elas não especificam “listas de participantes ou gráficos sociais”, mas endereços IP e carimbos de data/hora de conexão não são listas de participantes nem gráficos sociais. O idioma exclui o armazenamento de sua lista de contatos. Não diz nada sobre armazenar seu endereço IP em um servidor Oracle em Phoenix.

O modelo de segurança do Proton anuncia que “os participantes também podem participar de reuniões anonimamente sem fazer login em uma conta Proton” e critica aplicativos de consumo como WhatsApp e FaceTime porque “esses serviços geralmente usam conexões ponto a ponto” onde “os participantes podem ver os endereços IP uns dos outros”.

A solução da Proton esconde seu IP de outros participantes, roteando tudo através dos servidores SFU do LiveKit. Seu IP ainda atinge o LiveKit Cloud na infraestrutura da Oracle em Phoenix, Arizona.

Nome anônimo, adesão anônima, seu endereço IP localizado na infraestrutura americana sujeita a intimações da Lei CLOUD.

Eles resolveram o vazamento de IP ponto a ponto centralizando o IP de cada participante em uma única empresa dos EUA.

Do ponto de vista da vigilância governamental, isso é pior.

A página comercial do Proton também promete “Sem rastreamento e sem coleta de dados”, que coexiste com um cookie de rastreamento de 90 dias definido antes do login e a retenção de registros de detalhes de chamadas exigida por lei do LiveKit.

A mesma página afirma: “Ninguém jamais poderá acessar suas chamadas, nem terceiros, modelos de IA, anunciantes, hackers ou agências governamentais. Nem mesmo nós”. A política de privacidade do LiveKit afirma que eles cooperarão com agências governamentais em processos legais. A Proton divulgou Zendesk, Stripe, PayPal e Chargebee em sua política de privacidade principal como processadores de dados com base de transferência e país de operação. O Proton omitiu totalmente o LiveKit dessa lista, apesar do LiveKit lidar com a transmissão e roteamento de chamadas ao vivo para cada usuário do Meet. O LiveKit aparece apenas na subpolítica específica do Meet como um “provedor de infraestrutura”, sem as divulgações do país de operação e da base de transferência de dados que o Proton fornece para todos os outros processadores dessa lista.

A mesma página de negócios comercializa o Proton Meet como “Protegido pela soberania europeia”, com dados “mantidos da vigilância dos EUA e de solicitações de acesso estrangeiro”. LiveKit Cloud é uma empresa dos EUA. Cada subprocessador da sua cadeia é americano. A telemetria sempre encaminha para os EUA, independentemente da configuração.

Mais algumas descobertas do pacote JS e dos cabeçalhos HTTP. Ativar o desfoque de fundo ou fundos virtuais aciona uma solicitação HTTP ativa para storage.googleapis.com para buscar o modelo de segmentação MediaPipe do Google, para que seu IP e carimbo de data/hora cheguem aos servidores do Google no momento em que você ativar esse recurso.

Clicar em “Adicionar ao calendário” direciona o título da reunião, horários, fuso horário, descrição e link de ingresso diretamente para o Google Agenda ou Outlook, ambos codificados no pacote JavaScript. Um cookie de rastreamento de sessão de 90 dias (Max-Age=7776000) é atribuído a cada visitante no carregamento da primeira página, antes de qualquer login na conta ou criação de reunião. Três meses de rastreamento de um produto comercializado como a alternativa que prioriza a privacidade. Você não fez login ou criou uma reunião e o cookie já está definido.

Os investidores do LiveKit incluem Jeff Dean, cientista-chefe do Google, portanto, a “alternativa da Big Tech” roteia chamadas por meio da infraestrutura apoiado pelo próprio cientista-chefe do Google.

Pelo que descobri, a criptografia do Proton Meet é tecnicamente real. O protocolo MLS é legítimo, o núcleo WASM é executado no lado do cliente e a senha da reunião viaja no fragmento de URL, que o navegador nunca envia ao servidor, portanto, os próprios servidores do Proton nunca a veem. Essas escolhas de design se mantêm.

Eles vendem proteção suíça contra a vigilância do CLOUD Act enquanto encaminham chamadas através de uma pilha de infraestrutura totalmente americana que coopera explicitamente com as autoridades policiais dos EUA e comercializam “confie em nós, somos suíços”, enquanto a camada de rede responde à Oracle Corporation, Phoenix, Arizona e Amazon EC2, Oregon.

Os repositórios GitHub para o código-fonte aberto foram publicados no mesmo dia do lançamento, sem histórico de commit anterior. As auditorias citadas abrangem o padrão do protocolo IETF. A implementação do Proton não tem revisão publicada. Isso eu consegui encontrar.

Se alguma dessas coisas parece familiar, deveria. O Proton Mail usou o mesmo manual: “nem mesmo o Proton” pode acessar seus dados, com o asterisco de que os e-mails recebidos que não são do Proton são tratados em texto simples durante o recebimento, antes de serem criptografados com a chave do usuário.

“Privacidade suíça” para sua caixa de entrada, com pagamentos roteados por Chargebee e Stripe nos Estados Unidos. O seu próprio relatório de transparência mostra o cumprimento de mais de 6.000 ordens governamentais só em 2024.

Proton Meet é a mesma arquitetura de promessas, as mesmas letras miúdas, subpolíticas idênticas. Continuarei verificando à medida que as coisas evoluem, mas foi isso que as evidências mostraram no primeiro dia.

Pergunta 1

Qual estrutura legal o próprio blog de lançamento do Proton cita como o principal motivo para usar o Proton Meet em vez do Zoom ou Google Meet?

Pergunta 2

Qual empresa cuida da transmissão e roteamento de todas as chamadas do Proton Meet, de acordo com a política de privacidade do próprio Proton?

Pergunta 3

Quais leis estaduais dos EUA regem os termos de serviço do LiveKit Cloud, com foro nos tribunais federais e estaduais desse estado?

Pergunta 4

Durante uma captura de rede ao vivo enquanto uma videochamada Proton Meet real estava ativa, apareceram conexões com a infraestrutura de propriedade de quais duas empresas?

Pergunta 5

De acordo com o Adendo de processamento de dados do LiveKit, para onde sempre vão os dados de telemetria, independentemente da configuração da região fixada?

Pergunta 6

Qual função legal o LiveKit assume para métricas operacionais – incluindo registros de detalhes de chamadas – de acordo com seu Adendo de processamento de dados?

Pergunta 7

A página comercial do Proton afirma que ninguém pode acessar as chamadas do Proton Meet. Qual grupo ele nomeia especificamente como incapaz de acessá-los?

Pergunta 8

O que aciona uma solicitação HTTP ativa para o Google Cloud Storage (storage.googleapis.com) durante uma sessão do Proton Meet?

Pergunta 9

Onde estão realmente localizados os servidores de troca de chaves MLS do Proton Meet (meet-mls.proton.me), com base na pesquisa ASN?

Pergunta 10

Por quanto tempo o cookie de rastreamento de sessão atribuído por meet.proton.me no carregamento da primeira página persiste?

Fonte: theverge