Sammy Azdoufal afirma que não estava tentando hackear todos os robôs aspiradores do mundo. Ele só queria controlar remotamente seu novo aspirador DJI Romo com um gamepad PS5, diz ele A beiraporque parecia divertido.

Mas quando seu aplicativo de controle remoto caseiro começou a se comunicar com os servidores da DJI, não foi apenas um aspirador de pó que respondeu. Cerca de 7 mil deles, em todo o mundo, começaram a tratar Azdoufal como seu chefe.

Ele poderia controlá-los remotamente e ver e ouvir as imagens das câmeras ao vivo, ele me disse, dizendo que testou isso com um amigo. Ele podia observá-los mapeando cada cômodo de uma casa, gerando uma planta baixa 2D completa. Ele poderia usar o endereço IP de qualquer robô para encontrar sua localização aproximada.

“Descobri que meu dispositivo era apenas um em um oceano de dispositivos”, diz ele.

Na terça-feira, quando ele me mostrou seu nível de acesso em uma demonstração ao vivo, não pude acreditar no que via. Dez, centenas, milhares de robôs se apresentando para o serviço, cada um telefonando para casa com pacotes de dados MQTT a cada três segundos para dizer: seu número de série, quais quartos estão limpando, o que viram, a distância percorrida, quando retornarão ao carregador e os obstáculos que encontraram ao longo do caminho.

Observei cada um desses robôs surgir lentamente em um mapa do mundo. Nove minutos depois de começarmos, o laptop de Azdoufal já havia catalogado 6.700 dispositivos DJI em 24 países diferentes e coletado mais de 100 mil mensagens. Se somarmos as estações de energia portáteis DJI Power da empresa, que também ligam para casa para esses mesmos servidores, Azdoufal teve acesso a mais de 10.000 dispositivos.

Quando digo que não pude acreditar no que via a princípio, quero dizer isso literalmente. Azdoufal lidera estratégia de IA em uma empresa de aluguel de casas por temporada; quando ele me disse que fez engenharia reversa dos protocolos da DJI usando Claude Code, tive que me perguntar se a IA estava alucinando esses robôs. Então pedi ao meu colega Thomas Ricker, que acabou de revisar o DJI Romo, que nos passasse seu número de série.

Com nada mais do que aquele número de 14 dígitos, Azdoufal não só conseguiu puxar o nosso robô, como também viu corretamente que ele estava limpando a sala de estar e que tinha 80% de bateria restante. Em poucos minutos, observei o robô gerar e transmitir uma planta precisa da casa do meu colega, com o formato e o tamanho corretos de cada cômodo, apenas digitando alguns dígitos em um laptop localizado em um país diferente.

Separadamente, Azdoufal acessou a transmissão de vídeo ao vivo de seu próprio DJI Romo, ignorando completamente o PIN de segurança, depois entrou em sua sala de estar e acenou para a câmera enquanto eu assistia. Ele também diz que compartilhou uma versão limitada somente leitura de seu aplicativo com Gonzague Dambricourt, CTO de uma empresa de consultoria de TI na França; Dambricourt me disse que o aplicativo permitiu que ele assistisse remotamente a imagem da câmera de seu próprio DJI Romo antes mesmo de emparelhá-lo.

Azdoufal foi capaz de permitir tudo isso sem hackeando os servidores da DJI, afirma ele. “Eu não infringi nenhuma regra, não contornei, não quebrei, força bruta, tanto faz.” Ele diz que simplesmente extraiu o token privado de seu próprio DJI Romo – a chave que informa aos servidores da DJI que você deve ter acesso seu próprio dados – e esses servidores também forneceram a ele dados de milhares de outras pessoas. Ele me mostra que pode acessar o servidor de pré-produção da DJI, bem como os servidores ativos dos EUA, China e UE.

Aqui estão as boas notícias: Na terça-feira, Azdoufal foi não capaz de levar nosso DJI Romo para um passeio pela casa do meu colega, ver através de sua câmera ou ouvir através de seu microfone. A DJI já havia restringido essa forma de acesso depois que Azdoufal e eu contamos à empresa sobre as vulnerabilidades.

E na manhã de quarta-feira, o scanner de Azdoufal já não tinha acesso a nenhum robô, nem mesmo ao seu. Parece que DJI tapou o buraco.

Mas este incidente levanta sérias questões sobre as práticas de segurança e dados da DJI. Sem dúvida, será usado para ajudar a justificar retroativamente os temores que levaram o fabricante chinês de drones a ser em grande parte forçado a sair dos EUA. Se Azdoufal conseguisse encontrar estes robôs sem sequer procurá-los, irá protegê-los contra pessoas com intenção de causar danos? Se Claude Code pode lançar um aplicativo que permite ver a casa de alguém, o que impede um funcionário da DJI de fazer isso? E um aspirador robô deve ter microfone? “É tão estranho ter um microfone num maldito aspirador”, diz Azdoufal.

Não ajuda que quando Azdoufal e A beira contatou a DJI sobre o problema, a empresa alegou que havia corrigido a vulnerabilidade quando na verdade ela foi apenas parcialmente resolvida.

“A DJI pode confirmar que o problema foi resolvido na semana passada e que a correção já estava em andamento antes da divulgação pública”, diz parte da declaração original fornecida pela porta-voz da DJI, Daisy Kong. Recebemos essa declaração na manhã de terça-feira às 12h28 ET – cerca de meia hora antes de Azdoufal me mostrar milhares de robôs, incluindo nossa unidade de revisão, apresentando-se para o serviço.

Para ser claro, não é surpreendente que um aspirador robô com um aplicativo de smartphone telefonasse para casa, para a nuvem. Para o bem ou para o mal, os usuários atualmente esperam que esses aplicativos funcionem fora de suas casas. A menos que você tenha construído um túnel em sua própria rede doméstica, isso significa primeiro retransmitir os dados por meio de servidores em nuvem.

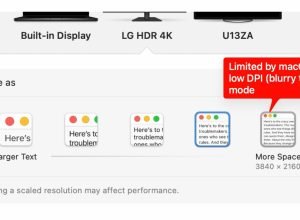

Mas as pessoas que colocam uma câmera em casa esperam que os dados sejam protegidos, tanto em trânsito quanto quando chegam ao servidor. Os profissionais de segurança deveriam saber disso – mas assim que Azdoufal se conectou aos servidores MQTT da DJI, tudo ficou visível em texto não criptografado. Se a DJI apenas cortou uma determinada entrada nesses servidores, isso pode não ser suficiente para protegê-los se os hackers encontrarem outra entrada.

Infelizmente, a DJI está longe de ser a única empresa de casa inteligente que decepciona as pessoas em termos de segurança. Os hackers assumiram o controle dos aspiradores de robôs Ecovacs para perseguir animais de estimação e gritar insultos racistas em 2024. Em 2025, agências governamentais sul-coreanas relataram que o X50 Ultra da Dreame tinha uma falha que poderia permitir que os hackers visualizassem a imagem da câmera em tempo real, e que outro Ecovacs e um robovac Narwal poderiam permitir que os hackers visualizassem e roubassem fotos dos dispositivos. (Os aspiradores Samsung e LG da Coreia receberam notas altas e um Roborock se saiu bem.)

Não são apenas aspiradores, é claro. Ainda não comprarei uma câmera Wyze, apesar de suas novas ideias de segurança, porque a empresa tentou varrer uma vulnerabilidade de acesso remoto para debaixo do tapete em vez de alertar seus clientes. Eu acharia difícil confiar no Eufy de Anker depois que ele também mentiu para nós sobre sua segurança. Mas Anker confessou tudo e a luz solar é um bom desinfetante.

DJI não está sendo excepcionalmente transparente sobre o que aconteceu aqui, mas respondeu a quase todas as nossas perguntas. Em uma nova declaração para A beira por meio da porta-voz Daisy Kong, a empresa agora admite “um problema de validação de permissão de back-end” que poderia, teoricamente, permitir que hackers vissem vídeos ao vivo de seus aspiradores, e admite que não corrigiu totalmente o problema até confirmarmos que os problemas ainda estavam presentes.

Aqui está toda a declaração:

A DJI identificou uma vulnerabilidade que afetava o DJI Home por meio de revisão interna no final de janeiro e iniciou a correção imediatamente. O problema foi resolvido por meio de duas atualizações, com um patch inicial implantado em 8 de fevereiro e uma atualização de acompanhamento concluída em 10 de fevereiro. A correção foi implantada automaticamente e nenhuma ação do usuário foi necessária.

A vulnerabilidade envolvia um problema de validação de permissão de back-end que afetava a comunicação baseada em MQTT entre o dispositivo e o servidor. Embora este problema tenha criado um potencial teórico para acesso não autorizado ao vídeo ao vivo do dispositivo ROMO, a nossa investigação confirma que as ocorrências reais eram extremamente raras. Quase todas as atividades identificadas estavam ligadas a pesquisadores de segurança independentes que testavam seus próprios dispositivos para fins de geração de relatórios, com apenas algumas exceções potenciais.

O primeiro patch abordou esta vulnerabilidade, mas não foi aplicado universalmente em todos os nós de serviço. O segundo patch reativou e reiniciou os nós de serviço restantes. Isto foi agora totalmente resolvido e não há evidências de um impacto mais amplo. Este não foi um problema de criptografia de transmissão. A comunicação ROMO dispositivo-servidor não foi transmitida em texto não criptografado e sempre foi criptografada usando TLS. Os dados associados aos dispositivos ROMO, como os da Europa, são armazenados na infraestrutura de nuvem AWS baseada nos EUA.

A DJI mantém padrões rígidos de privacidade e segurança de dados e estabeleceu processos para identificar e abordar possíveis vulnerabilidades. A empresa investiu em criptografia padrão do setor e opera um antigo programa de recompensas por bugs. Revisamos as descobertas e recomendações compartilhadas pelos pesquisadores de segurança independentes que nos contataram por meio desse programa como parte de nosso processo padrão de pós-remediação. A DJI continuará a implementar melhorias de segurança adicionais como parte dos seus esforços contínuos.

Azdoufal diz que mesmo agora DJI não corrigiu todas as vulnerabilidades que encontrou. Um deles é a capacidade de visualizar seu próprio stream de vídeo DJI Romo sem precisar do pino de segurança. Outro é tão ruim que não vou descrevê-lo até que DJI tenha mais tempo para consertá-lo. DJI não prometeu fazê-lo imediatamente.

E tanto Azdoufal quanto o pesquisador de segurança Kevin Finisterre me disseram que não é suficiente para o Romo enviar dados criptografados para um servidor dos EUA, se alguém dentro desse servidor puder lê-los facilmente depois. “Um servidor baseado nos EUA não impede de forma alguma o acesso dos funcionários .cn DJI”, Finisterre me disse. Isso parece evidente, já que Azdoufal mora em Barcelona e pôde ver dispositivos em regiões totalmente diferentes.

“Depois que você for um cliente autenticado no corretor MQTT, se não houver controles de acesso em nível de tópico (ACLs) adequados, você poderá assinar tópicos curinga (por exemplo, #) e ver todas as mensagens de todos os dispositivos em texto simples na camada de aplicativo”, diz Azdoufal. “O TLS não faz nada para evitar isso – ele apenas protege o tubo, e não o que está dentro do tubo, de outros participantes autorizados.”

Quando digo a Azdoufal que alguns podem julgá-lo por não dar muito tempo à DJI para resolver os problemas antes de ir a público, ele observa que não hackeou nada, não expôs dados confidenciais e não é um profissional de segurança. Ele diz que estava simplesmente tuitando ao vivo tudo o que aconteceu enquanto tentava controlar seu robô com um gamepad do PS5.

“Sim, eu não sigo as regras, mas as pessoas seguem o programa de recompensas por dinheiro. Eu não me importo, só quero que isso seja resolvido”, diz ele. “Seguir as regras até o fim provavelmente faria com que essa violação acontecesse por muito mais tempo, eu acho.”

Ele não acredita que DJI realmente tenha descoberto esses problemas sozinho em janeiro, e está irritado porque a empresa só respondeu a ele roboticamente em DMs no X, em vez de responder seus e-mails.

Mas ele está feliz com uma coisa: ele pode realmente controlar seu Romo com um gamepad de PlayStation ou Xbox.

Fonte: theverge