O Windows Defender, o antivírus integrado executado em todas as máquinas Windows, tem uma exploração de dia zero com código-fonte completo no GitHub. Sem patch, sem CVE e trabalho confirmado no Windows 10 e 11 totalmente atualizado. Um pesquisador que diz que a Microsoft voltou atrás em sua palavra apenas entregou a cada invasor que prestasse atenção uma escalação de privilégios que leva qualquer conta com poucos privilégios diretamente para AUTORIDADE NT\SISTEMA. No Windows Server o resultado é diferente, mas ainda sério: um usuário padrão acaba com acesso de administrador elevado. 😏

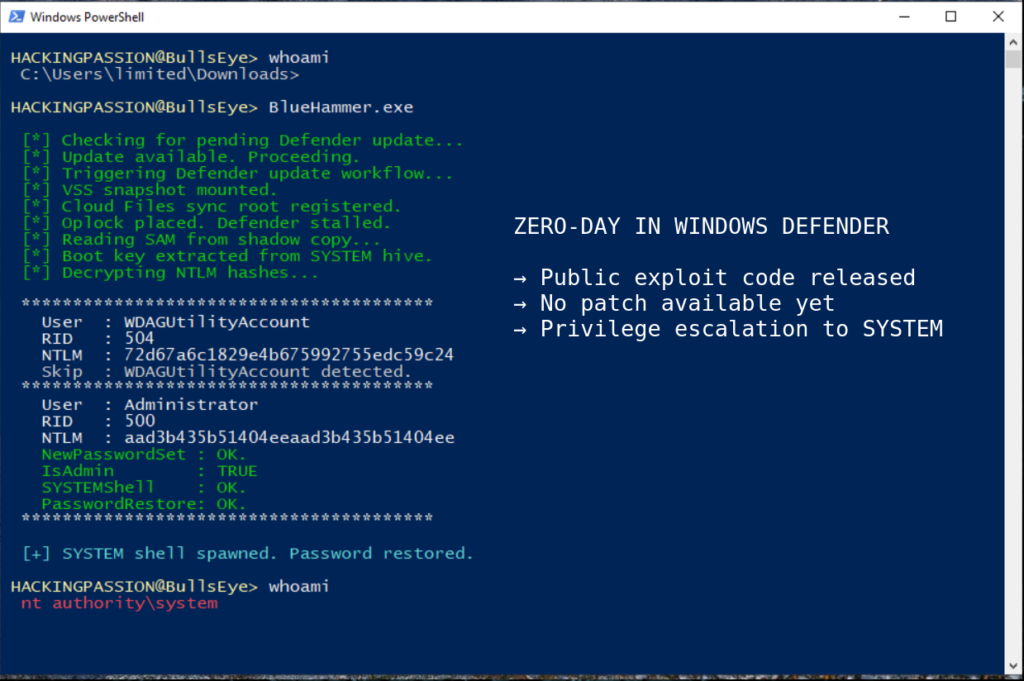

A vulnerabilidade é chamada Martelo Azul. No dia 2 de abril, o pesquisador postou a divulgação pública em um blog pessoal e, no dia 3 de abril, o código-fonte completo da exploração foi publicado no GitHub. Ambos publicados sob o pseudônimo Eclipse Caóticotambém conhecido como Eclipse do Pesadelocom uma mensagem para o Centro de Resposta de Segurança da Microsoft que se resume a: Eu disse que isso iria acontecer.

Antes de entrar no lado técnico, há uma história que vale a pena conhecer.

No final de março, o mesmo pesquisador abriu um blog com uma única postagem explicando que nunca mais queria voltar à pesquisa pública. Alguém fez um acordo com eles e depois o quebrou, sabendo exatamente quais seriam as consequências. A postagem diz que deixou o pesquisador sem casa e sem nada. Uma semana depois, o BlueHammer foi ao ar no GitHub com uma mensagem que agradece especificamente à liderança do MSRC por tornar isso necessário. Não se trata de alguém incomodado com um processo de revisão lento. É alguém que não tem mais nada a perder.

Agora vamos à exploração em si, porque realmente vale a pena entender esta.

BlueHammer não é um bug tradicional e não precisa de shellcode, corrupção de memória ou exploração de kernel para funcionar. O que ele faz é encadear cinco componentes completamente legítimos do Windows em uma sequência que produz algo que seus designers nunca pretenderam. Esses cinco componentes são Windows Defender, Serviço de cópia de sombra de volumeo API de arquivos em nuvem, bloqueios oportunistase Interface RPC interna do Defender. Uma limitação prática que vale a pena conhecer: a exploração precisa que uma atualização pendente da assinatura do Defender esteja disponível no momento do ataque. Sem um na fila, a cadeia não é acionada. Isso o torna menos confiável do que uma exploração de botão, mas não torna seguro ignorá-lo.

Veja como funciona a cadeia de ataque.

Quando o Defender executa uma atualização de definição de antivírus, parte desse processo envolve a criação de um arquivo temporário. Cópia de sombra de volumeque é o mesmo mecanismo de snapshot que o Windows usa para backup e restauração. Essa cópia de sombra contém arquivos que normalmente ficam completamente bloqueados durante a operação normal, incluindo o Banco de dados SAMque armazena os hashes de senha de cada conta local na máquina.

BlueHammer se registra como um provedor de sincronização de arquivos em nuvem, o mesmo tipo de coisa que OneDrive ou Dropbox usa para sincronizar arquivos. Quando o Defender toca em um arquivo específico dentro dessa pasta, a exploração recebe um retorno de chamada e imediatamente coloca um bloqueio oportunista nesse arquivo. O defensor para, bloqueado, esperando uma resposta que nunca chega. A cópia de sombra que acabou de criar ainda está montada. A janela está aberta.

Com o Defender congelado, o exploit lê o SAM, SISTEMAe SEGURANÇA seções do registro diretamente do instantâneo. Ele descriptografa o armazenado Hashes de senha NTLM usando a chave de inicialização extraída da seção SYSTEM, altera a senha de uma conta de administrador local, efetua login com essa conta, copia o token de segurança do administrador, envia-o para o nível SYSTEM, cria um serviço temporário do Windows e gera um prompt de comando em execução como AUTORIDADE NT\SISTEMA. Então, para encobrir seus rastros, ele devolve o hash da senha original. A senha da conta local parece completamente inalterada. Nenhum acidente, nenhum alerta, nada.

Toda a cadeia funciona menos de um minuto de uma sessão normal do usuário.

O nome do provedor de Cloud Files codificado no código-fonte da exploração diz IHATEMICROSOFT. A senha do administrador usada durante o escalonamento é codificada como $PWNed666!!!WDFAIL. Estes não são bugs deixados por acidente. São mensagens escritas diretamente no código e há apenas um leitor pretendido.

Will Dormannprincipal analista de vulnerabilidades da Tharros, testou a exploração e confirmou que funciona bem o suficiente para ser uma ameaça real.

A Microsoft tem cortado custos. Analistas experientes que sabiam como observar uma exploração complexa e realmente entendê-la foram substituídos por equipes que seguiam listas de verificação de processos rígidos. Um desses requisitos da lista de verificação é uma demonstração em vídeo da exploração. Pesquisadores que se recusam a fazer um vídeo têm seus relatórios encerrados. Dormann disse no Mastodon que não ficaria surpreso se a Microsoft encerrasse o caso porque o pesquisador se recusou a enviar um vídeo, já que isso aparentemente se tornou uma exigência do MSRC.

A única resposta pública da Microsoft ao BlueHammer foi uma declaração sobre o apoio à divulgação coordenada de vulnerabilidades. Pare um momento com isso. O ponto principal desta situação é que o próprio processo da Microsoft quebrou a coordenação. Responder a isso dizendo que apoia a coordenação não é uma resposta.

A Microsoft lançou uma atualização de assinatura do Defender que detecta o binário BlueHammer original como Explorar:Win32/DfndrPEBluHmr.BB. Essa assinatura não corrige a vulnerabilidade. Ele sinaliza a amostra compilada do código-fonte publicado. Recompile o mesmo código com qualquer pequena alteração e o Defender não o sinalizará. A detecção captura aquele arquivo específico. A técnica em si, que funciona inteiramente através de componentes normais do Windows, fazendo exatamente o que foram criados para fazer, permanece completamente despercebida. Até que a Microsoft resolva a causa raiz, uma assinatura não é proteção.

O Célula Uivadora A equipe de pesquisa da Cyderes corrigiu os bugs no PoC original e executou o exploit completo no Windows 10 e 11 corrigidos. Shell SYSTEM de uma sessão de usuário restrita em menos de um minuto.

Ainda há sem CVE e sem patch. O código de exploração é público, o repositório GitHub já tem mais de 100 forks e quase 300 estrelas, vários pesquisadores corrigiram os bugs originais e confirmaram que funciona, e grupos de ransomware e atores de APT tendem a pegar código LPE público e colocá-lo em uso poucos dias após sua entrada no ar.

Aqui está o que fazer agora.

→ Monitorar para Enumeração VSS vindo de processos de usuário regulares. Chamadas para NtQueryDirectoryObject segmentação HarddiskVolumeShadowCopy objetos de qualquer coisa fora do backup ou das ferramentas do sistema é um sinal de alerta com quase nenhuma explicação inocente.

→ Fique atento Registro raiz de sincronização de arquivos na nuvem por processos desconhecidos. CfRegisterSyncRoot vale a pena verificar imediatamente ser chamado de qualquer coisa que não seja OneDrive, Dropbox ou Box. Essa chamada é exatamente como o BlueHammer prepara sua armadilha.

→ Alerta ativado processos de baixo privilégio criando serviços do Windows ou capturando tokens de nível SYSTEM. BlueHammer usa CreateService para registrar brevemente um serviço malicioso durante o escalonamento, e isso aparece na telemetria EDR.

→ Fique atento mudanças rápidas de senha consecutivas em contas de administrador local. BlueHammer redefine a senha, usa-a e depois a redefine novamente. IDs de eventos de segurança 4723 e 4724 disparar duas vezes em rápida sucessão na mesma conta não tem uma explicação normal.

→ Mantenha as permissões restritas. O BlueHammer precisa de uma sessão local para ser executado, portanto, cada permissão que um usuário padrão não precisa é uma superfície de ataque que pode ser removida.

→ Continue acompanhando os avisos de segurança da Microsoft para obter um patch. Quando chegar, trate-o como alta prioridade.

Compreender como funciona o escalonamento de privilégios, como os invasores passam de uma posição básica ao controle total do sistema e como realmente é a pós-exploração é exatamente o que abordo em meu curso de hacking ético. BlueHammer é um exemplo real do tipo de técnica que surge o tempo todo em testes de penetração.

(O link me apoia diretamente como seu instrutor!)

Hackear não é um hobby, mas um modo de vida.

Fontes: Eclipse Caótico – Divulgação Pública · BlueHammer – GitHub

Fonte: theverge